POODLE漏洞:危害与防范措施

POODLE漏洞:危害与防范措施

文章目录

- POODLE漏洞:危害与防范措施

- 简介

- 漏洞原理解析

- 漏洞利用过程分析

- 影响范围与受害者

- 防范措施

- 检测与修复

- 未来发展与趋势

- 结语

1. 简介

POODLE漏洞是一种影响SSLv3协议的安全漏洞,它使得攻击者能够通过中间人攻击的方式,窃取在HTTPS通信中的敏感信息,例如用户的登录凭证、cookie等。本文将对POODLE漏洞的背景、危害程度进行介绍,并提供相应的防范措施。

2. 漏洞原理解析

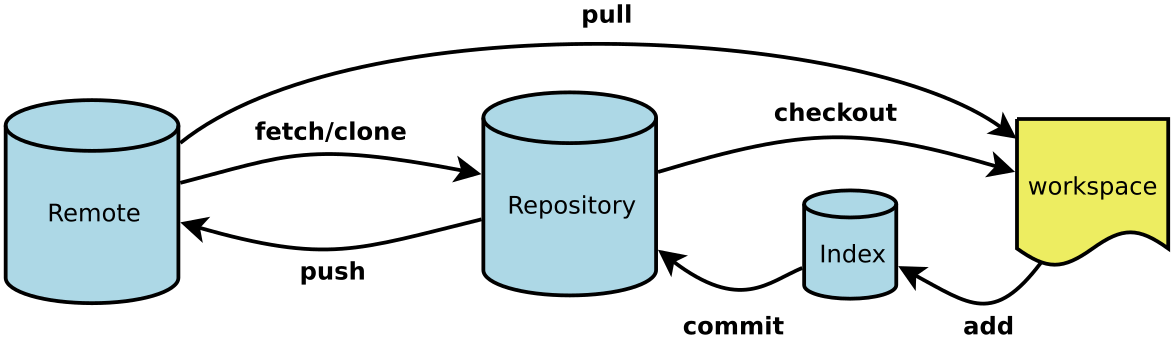

POODLE漏洞的原理是通过利用SSLv3协议的一种弱点来实现的。在SSLv3协议中,如果服务器端支持SSLv3协议,但客户端请求使用TLS协议时,服务器会自动降级到SSLv3协议。攻击者可以利用这个特性,通过逐字节地试探服务器和客户端之间的通信,来获取加密数据的明文。这是因为SSLv3协议使用的是一种块密码(如DES),而块密码的工作模式是分块加密,攻击者可以通过逐字节地改变加密数据的最后一个块,来获取明文数据。

3. 漏洞利用过程分析

攻击者利用POODLE漏洞的过程如下:

- 攻击者通过中间人攻击的方式,将自己置于服务器和客户端之间;

- 攻击者逐字节地改变加密数据的最后一个块,并将加密数据发送给服务器;

- 服务器在解密加密数据时,会将加密数据的最后一个块解密,并返回给客户端;

- 攻击者通过观察返回的明文数据,来获取加密数据的明文。

4. 影响范围与受害者

POODLE漏洞主要影响使用SSLv3协议的系统和浏览器。受影响的操作系统包括Windows XP、Windows Server 2003及以下版本,而受影响的浏览器包括旧版的Internet Explorer、Safari等。典型案例中,POODLE漏洞被用于窃取用户的登录凭证和cookie信息,从而进行恶意操作。

5. 防范措施

为了防范POODLE漏洞的攻击,我们可以采取以下措施:

- 及时更新浏览器和操作系统,保持系统处于最新版本,以确保漏洞已被修复;

- 禁用SSLv3协议,使用更安全的TLS协议;

- 使用更安全的加密算法,如AES,替代不安全的块密码算法。

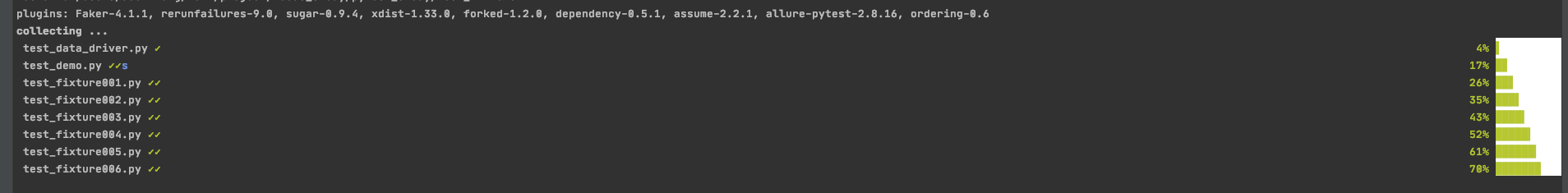

6. 检测与修复

为了检测系统是否受到POODLE漏洞的影响,可以使用一些在线工具或脚本来进行检测。如果系统受到影响,可以通过更新浏览器和操作系统,禁用SSLv3协议,或使用安全补丁来修复漏洞。

7. 未来发展与趋势

对于POODLE漏洞的修复和升级,厂商们会不断提供安全补丁和更新来修复漏洞。同时,SSL/TLS协议也在不断发展和改进,以提供更强大的安全性。例如,TLS 1.3协议已经发布,并提供了更安全的加密算法和协议扩展,以防止类似的漏洞出现。

8. 结语

POODLE漏洞的危害不可小觑,它可以使攻击者窃取敏感信息并进行恶意操作。为了保护个人和组织的数据安全,我们应该及时更新浏览器和操作系统,禁用不安全的SSLv3协议,并采用更安全的加密算法。此外,我们也应该提高安全意识,定期检测系统漏洞并及时修复,以确保数据的安全性。

希望本文对读者理解POODLE漏洞的危害和防范措施有所帮助。同时也提醒大家,网络安全是一个持续不断的挑战,我们需要不断学习和更新知识,以应对不断变化的安全威胁。

还没有评论,来说两句吧...